Inhalt

- Stufen

- Methode 1 Verwenden Sie die Eingabeaufforderung

- Methode 2 Erstellen Sie eine Bat-Datei unter Windows

- Methode 3 Verwenden Sie Online-Sites

Möglicherweise haben Sie den Ruf, ein Computergenie zu sein, oder möchten, dass andere es glauben. Die Piraterie eines Computers erfordert Kenntnisse über Computersysteme, Netzwerksicherheit und Code, weshalb die Leute beeindruckt sein können, wenn sie jemanden sehen, der hacken möchte. Sie können andere glauben machen, dass Sie hacken, ohne etwas Ungleichmäßiges zu tun. Wenn Sie grundlegende Terminalbefehle verwenden und eine Bat-Datei vorbereiten, die Sie in einem Browser starten, der aussieht wie die Matrix mit vielen seltsamen Zeichen, werden Sie alle sprachlos machen.

Stufen

Methode 1 Verwenden Sie die Eingabeaufforderung

-

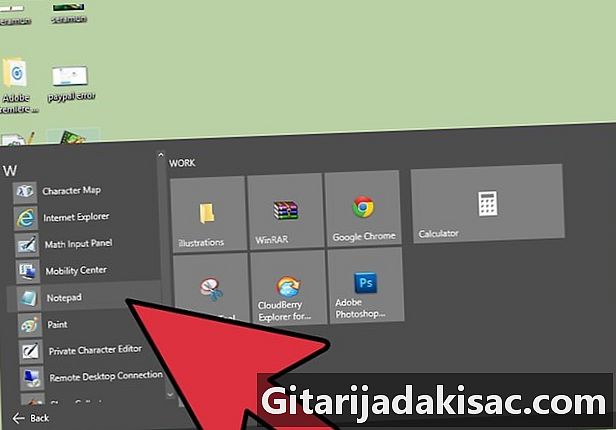

Öffnen Sie die Funktion "Ausführen". Sie können dies tun, indem Sie auf das Menü klicken Start und indem Sie die "Ausführen" -Funktion finden oder Sie können den Computer auch nach der "Ausführen" -Funktion durchsuchen.- Windows-Benutzer können es auch einfach öffnen, indem sie gleichzeitig auf zwei Tasten tippen ⊞ Gewinnen+R .

-

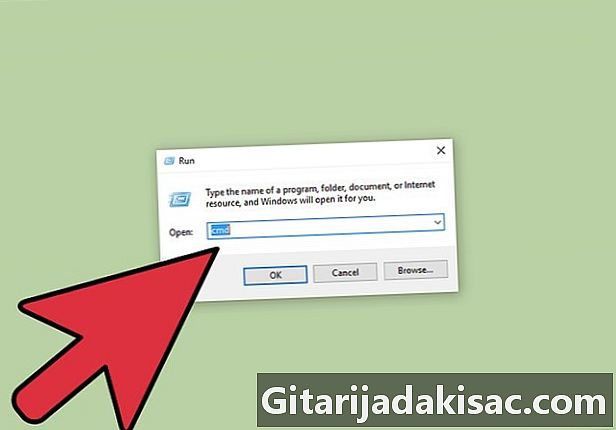

Öffnen Sie die Eingabeaufforderung. Sie können eingeben cmd in der Suchleiste des Fensters Ausführen. Auf diese Weise können Sie die Eingabeaufforderung öffnen, ein Fenster, in dem Sie e eingeben können, um mit dem Computer zu kommunizieren.- Apple-Benutzer können das Terminalfenster (die Mac-Version der Eingabeaufforderung) mit Spotlight öffnen und tippen Terminal .

-

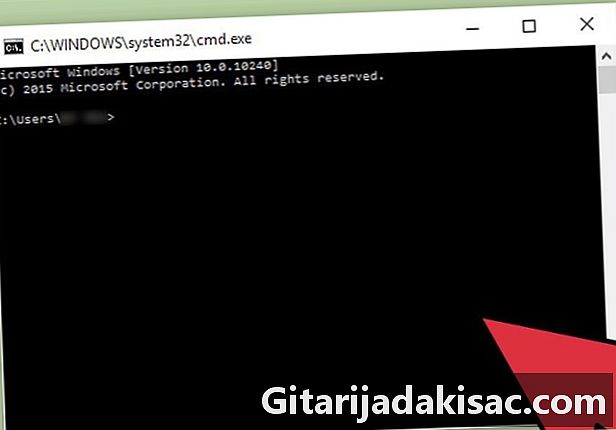

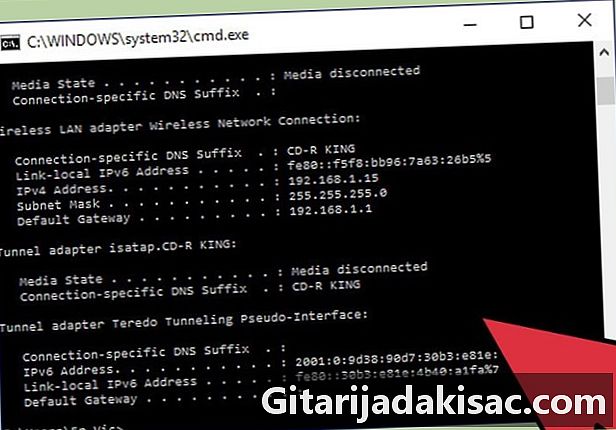

Verwenden Sie die Eingabeaufforderung oder das Terminal. Es gibt viele Codes, die Sie unter Windows oder Apple verwenden können, um Befehle auszuführen oder Informationen zu finden. Die folgenden Befehle richten auf Ihrem Computer keinen Schaden an und sind nicht illegal, auch wenn sie beeindruckend aussehen.- Windows-Benutzer versuchen möglicherweise, vor der Eingabe die folgenden Befehle einzugeben Eintrag Versuchen Sie nach jedem Befehl, den Vorgang so schnell auszuführen, dass er komplexer aussieht.

- farbe

- Dies ändert die Reihenfolge und färbt das Grün mit einem schwarzen Hintergrund. Ändern Sie den Buchstaben nach dem Wort "Farbe" in eine Zahl von 0 bis 9 und einen Buchstaben d bis F, um die Schriftfarbe zu ändern.

- dir

- ipconfig

- Baum

- ping google.com

- Der Befehl ping prüft, ob der Dienst über das Netzwerk mit einem anderen verbunden ist (die Benutzer kennen ihn jedoch nicht). In diesem Beispiel wird Google verwendet, Sie können jedoch die Site Ihrer Wahl verwenden.

- Wenn Sie einen Apple-Computer haben, können Sie die folgenden Befehle verwenden, um Ihren Bildschirm sicher mit Codezeilen zu füllen, die wie Hacker aussehen. Geben Sie die folgenden Wörter in das Terminal ein, um den gleichen Effekt zu erzielen.

- Top

- ps -fea

- ls -ltra

- Windows-Benutzer versuchen möglicherweise, vor der Eingabe die folgenden Befehle einzugeben Eintrag Versuchen Sie nach jedem Befehl, den Vorgang so schnell auszuführen, dass er komplexer aussieht.

-

Wechseln Sie zwischen Steuerelementen und Fenstern. Sie können mehrere Dinvite-Befehle oder Terminalfenster mit verschiedenen Befehlen öffnen, um den Eindruck zu erwecken, viele komplizierte Aufgaben gleichzeitig zu erledigen.

Methode 2 Erstellen Sie eine Bat-Datei unter Windows

-

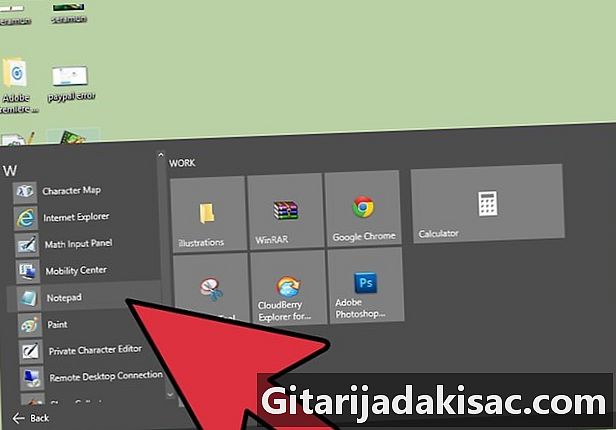

Öffnen Sie das Notizbuch. Um eine bat-Datei zu erstellen, müssen Sie e mit einem e-Editor schreiben und registrieren, damit der Computer die von Ihnen geschriebenen Befehle interpretieren kann. Notepad ist ein grundlegender E-Editor, der in bat-Dateien schreiben kann. -

Schreiben Sie die Befehle in die bat-Datei. Das nächste e öffnet ein Fenster mit einer grünen Schrift namens "Hacking Windows". Um den Titel zu ändern, ändern Sie einfach den Eintrag nach dem Wort Titel in der von Ihnen erstellten Datei. Das e @echo aus Cache die Eingabeaufforderung, während das Wort Baum Zeigt den Ordnerbaum an, der das Hacken realistischer macht. Die letzte Zeile von e wird den Google-Server anpingen, was nicht illegal ist, aber für jeden, der nichts davon weiß, wie Hacking aussieht. Geben Sie das folgende e in das leere Notizblockdokument ein:- farbe

Titel HACK WINDOW

@echo aus

Baum

ping www.google.com -t

- farbe

-

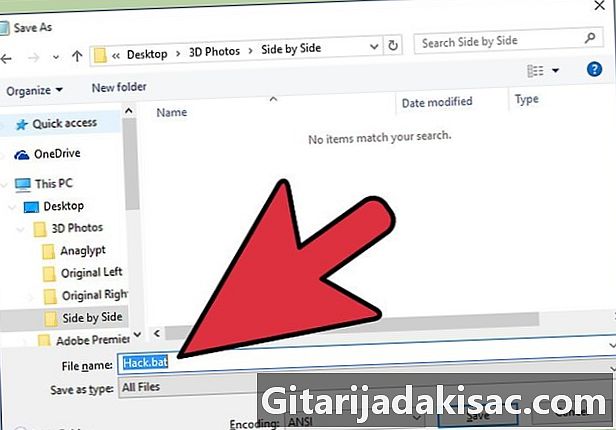

Speichern Sie es mit extension.bat. Wenn Sie speichern möchten, müssen Sie auswählen Speichern als. Geben Sie im angezeigten Fenster den gewünschten Namen gefolgt von extension.bat ein. Dadurch wird eine e-Datei in eine bat-Datei umgewandelt. Diese Art von Datei enthält Befehlssätze, die vom Betriebssystem interpretiert werden.- Dies funktioniert möglicherweise nicht unter Windows Vista.

- Sie können auch eine Meldung erhalten, die besagt, dass beim Speichern der Datei mit der Erweiterung.bat die Formatierung verloren geht. Klicken Sie auf ja um deine Datei zu erstellen.

-

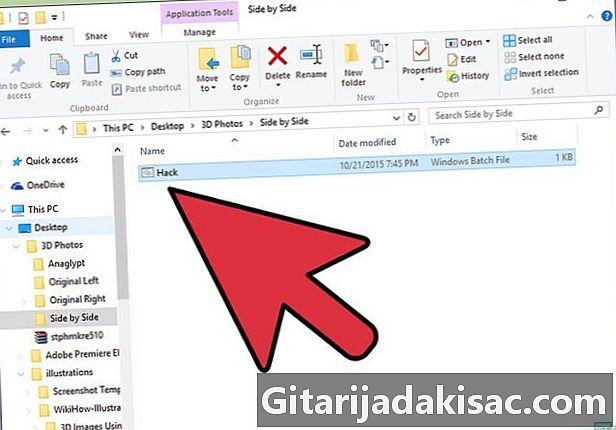

Starten Sie die Fledermausdatei. Doppelklicken Sie auf die Datei in dem Ordner, in dem sich ein Fenster befindet, in dem Sie die Möglichkeit haben, sehr komplexe Aufgaben auf Ihrem Computer auszuführen, als würden Sie etwas hacken.

Methode 3 Verwenden Sie Online-Sites

-

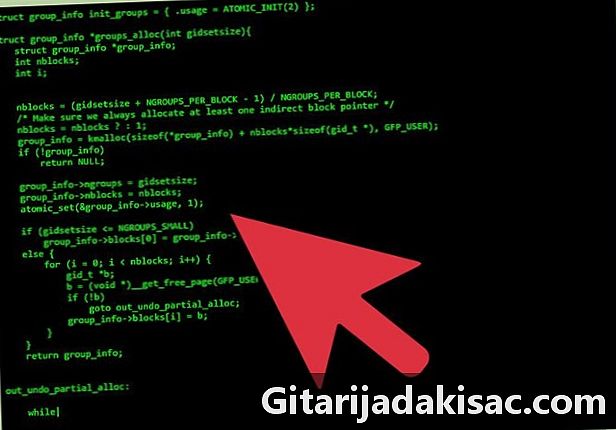

Öffnen Sie Ihren Browser. Einige Sites sind nur dazu gedacht, die komplexen Funktionen eines Computers nachzuahmen. Einige werden verwendet, um Effekte in Filmen und Videos zu erstellen, andere werden von Menschen wie Ihnen verwendet! -

Gehen Sie zu hackertyper.net. Auf dieser Seite können Sie E erstellen, das aussieht, als würde man mit einer Geschwindigkeit hacken, die die Leute, die Sie beobachten, sicherlich in Erstaunen versetzen wird. Das einzige Problem dieser Site, wenn Sie sie verwenden möchten, um Ihre Freunde zu fangen, ist, dass die Tippgeschwindigkeit so hoch ist, dass sie nicht mehr überzeugt, was den Effekt ruiniert. -

Öffnen Sie ein separates Fenster und gehen Sie zu guihacker.com. Lassen Sie das geöffnete Fenster geöffnet, in dem Bilder von Raubkopien angezeigt werden: Zahlenreihen, sich schnell ändernde Messungen, Sinuswellen usw. Lassen Sie es im Hintergrund, können Sie zum Beispiel sagen.- "Ich kompiliere nur Daten, die ich auf dem Server eines Freundes gefunden habe, um festzustellen, ob in seinem Code Fehler enthalten sind. Es ist jetzt einige Stunden her. "

- "Ich führe einige Analyseprogramme im Hintergrund aus, um in Echtzeit zu sehen, ob mein Prozessor mit dem durch Übertakten verursachten Temperaturanstieg fertig wird."

-

Verwenden Sie geektyper.com. Diese Seite bietet verschiedene Themen von Pirateriesimulatoren. Dies ist wahrscheinlich eine der realistischsten Websites, die Sie finden können. Wählen Sie auf der Startseite eines der Themen aus und tippen Sie dann weiter im Fenster für die gefälschte Bestellung. Sie können sogar auf Ordner klicken, um gefälschte Prozesse zu starten.- Durchsuchen Sie die generierten Fake- und Fake-Prozesse, die Sie aktivieren können, indem Sie auf die Dateien klicken, die nach Auswahl eines Themas im Browserfenster angezeigt werden.

-

Starten Sie diese Sites in separaten Fenstern. Jeder von ihnen bietet eine etwas andere Erfahrung und generiert unterschiedliche Stile von gefälschten Codes. Sie können schnell zwischen den verschiedenen Fenstern wechseln, indem Sie die Taste gedrückt halten Alt gedrückt und mit der Taste Tab ↹ von einem Fenster zum nächsten gehen. Geben Sie mehrere Dinge in jedes Fenster ein, bevor Sie dank der Tastenkombination schnell zum nächsten wechseln, um Ihr Hacking noch effektiver zu gestalten.- Probieren Sie verschiedene Layouts von geöffneten Fenstern aus oder lassen Sie einige im Hintergrund, um den Eindruck zu erwecken, dass Sie der König der Hacker sind.